SO ERKENNEN SIE GEFÄHRLICHE E-MAIL-ANHÄNGE UND BÖSARTIGE LINKS

VON DEN VIELEN VERSCHIEDENEN ARTEN BÖSARTIGER ANGRIFFE, DIE EINE BEDROHUNG FÜR IHR NETZWERK UND IHRE DATEN DARSTELLEN KÖNNEN, WERDEN IHNEN DIE MEISTEN AUF DIE GLEICHE WEISE ZUGESTELLT … PER E-MAIL

Erkennungen in Unternehmen im Vergleich zum Vorjahr um 79 %, was hauptsächlich auf eine Zunahme von Backdoor-Exploits, Krypto-Minern, Spyware und Informationsdiebstahl zurückzuführen ist. Die beliebteste Versandmethode dieser Angriffe ist kein ausgeklügeltes Exploit-Kit, sondern die bewährte Methode von Spam-E-Mails (Malspam), die infizierte Anhänge und Links zu schädlichen URLs enthalten. Wenn Sie sich mit einigen Grundlagen vertraut machen, können Sie bösartige Links und Anhänge leichter erkennen.

TIPPS ZUM IDENTIFIZIEREN BÖSARTIGER LINKS

Die Domain einer Website kann nicht gefälscht werden, aber sie kann in einem Link getarnt und/oder auf eine andere Website oder Datei umgeleitet werden.

Links können als Webadressen wie www.itispivotal.com erscheinen und können in einem Bild platziert oder als Text angezeigt werden. Wenn Sie sich auf einem PC, Mac, Outlook-E-Mail oder in einem Browser befinden, bewegen Sie den Mauszeiger über den Link mit Ihrem Maus zeigt Ihnen die vollständige Webadresse an, wohin der Link Sie führen möchte. Wenn Sie alles vor dem // einer Webadresse und alles nach dem ersten Schrägstrich ignorieren, erhalten Sie den Domainnamen, der verlinkt wird. Leider ist diese sehr praktische Funktion ohne Maus nicht möglich, seien Sie also beim Umgang mit E-Mail-Links auf mobilen Geräten vorsichtig .

Einem bösartigen Link zu folgen kann schnell ein ganzes Netzwerk gefährden. Bevor Sie auf etwas , dass Sie sich nicht sicher sind, überprüfen Sie , wo der Link tatsächlich führt Tools wie mit https://scanurl.net die Ziel - URL zu überprüfen oder https://isc.sans.org/suspicious_domains.html zu sehen die Domain hoch.. Verkürzte Links können mit https://unshorten.it/ erweitert werden .

TIPPS ZUM ERKENNEN BÖSARTIGER ANHÄNGE

Die Erweiterung oder Dateinamenerweiterung einer Datei wird vom Betriebssystem verwendet, um zu identifizieren, welche App geöffnet wird, wenn Sie auf eine Datei klicken. Obwohl es Tausende von Dateierweiterungen gibt, finden Sie im Folgenden einige Beispiele für gängige Dateitypen mit bekannten Dateierweiterungen:

Dateierweiterungen für Word-, Excel-, PowerPoint-, PDF-, Bild- und Musikdateien

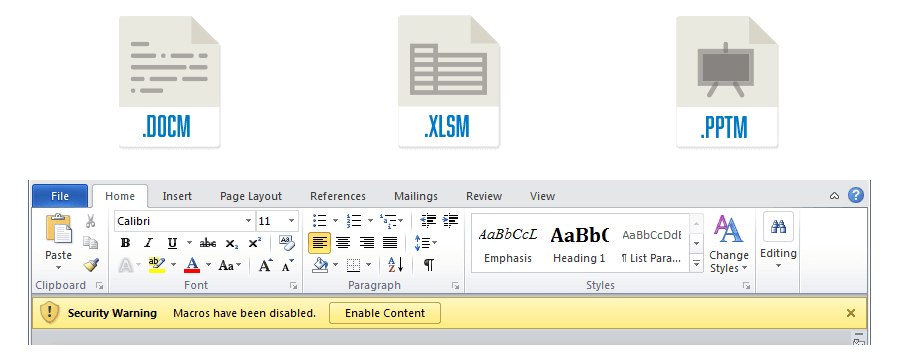

Diese Dateitypen enthalten die Darstellung eines „Dokuments“, sei es ein Brief, ein Bild oder eine Tabelle und können von Menschen „gelesen“ werden. Obwohl diese Dateitypen mit schädlichen Links eingebettet werden können, können sie keinen Systemprozess auf Ihrem Computer erstellen. Microsoft Office-Dokumente können jedoch VBA-Makros enthalten, die als Übermittlungssystem für Trojaner, Malware und Passwortdiebstahl verwendet werden können.Die beiden häufigsten Typen sind Macro Downloader und Macro Dropper. Makro-Downloader laden die schädliche Nutzlast aus dem Internet herunter und führen sie aus, während Makro-Dropper die in das Dokument eingebetteten Makros verwenden, um eine Nutzlast auszuführen. Glücklicherweise verfügt Microsoft in Office über Makrosicherheit, die eine Berechtigung zum Ausführen von Makros und Gruppenrichtlinien erfordert, die festgelegt werden können, um Benutzer daran zu hindern, Makrosicherheitseinstellungen zu ändern.

Microsoft Office Makro-fähige Dateien: Word, Excel und PowerPoint

Im Gegensatz zu Datendateien können ausführbare Dateien, Programmdateien, Registrierungsdateien, Verknüpfungen und Skriptdateien nicht „gelesen“ werden. Sie werden zusammengestellt, um verschiedene Funktionen und Operationen auf einem Computer auszuführen oder bestimmte Aktionen auszuführen. Leider können die Aktionen das Herunterladen einer Ransomware-Nutzlast, das Senden an eine umgeleitete URL für einen Drive-by-Download oder eine gefälschte Webseite umfassen, in der Hoffnung, Ihre Anmeldeinformationen zu erhalten.

Potenziell gefährliche Dateien: Ausführbare Datei, HTML, Java Script, VBScript, Zip und Batch

Der Einsatz Social Engineering, versuchen Angreifer oft einen bösartigen Anhang zu verschleiern , indem Dateinamen sie hoffen, verleiten Sie klicken, wie monthlypayroll.exe , past-due-invoices.zip oder fedexshippinglabel.bat. Achten Sie auf lange Dateinamen und doppelte Erweiterungen wie sales-projections_2019.xlsx.js , die den Dateinamen verschleiern.

Seien Sie immer vorsichtig beim Umgang mit E-Mail-Anhängen, insbesondere solchen von unbekannten Absendern. Verdächtige Dateien (und URLs) können bei Virus Total kostenlos gescannt und analysiert werden . E-Mails mit schädlichen Anhängen können an die FTC unter spam@uce.gov und an die Anti-Phishing-Arbeitsgruppe unter reportphishing@intiphishing.org weitergeleitet werden.